@edofullo

Ho aggiunto uno schema e forse è più capibile

Ho guardato delle spiegazioni per la iptable di OpenWRT

Ci ho pensato, al fatto del perchè fosse necessario il NAT tra LAN e VPN, se io da vpn faccio una richiesta qualsiasi avrò: Source- IP-pubblico, Destination: IP-Locale o Pubblico, il gateway che riceve un pacchetto in forwarding con Source IP-pubblico lo scarta, al contrario se mettiamo il NAT, il Source viene riscritto da OpenWRT con il suo IP nella rete Locale del Gateway, perciò non ho idea di come risolvere in modo differente

Anche in questa discussione se ho capito bene si parlava di qualcosa di simile:

[cancellato]

Lato sicurezza, il gateway accetta in ingresso solo richieste verso la porta UDP 51820, che inoltra al router OpenWRT verso destinazione 10.0.5.1 (che dovrebbe solamente creare la connessione o rifiutarla), in teoria altro non potrebbe fare, non mi viene in mente altro 🤔

Mentre il peer o client, tramite il campo allowed IP, mi permette di scegliere quale traffico far passare per la VPN se ho capito bene, 0.0.0.0/0,::0 per dirottare tutto il traffico sia IPv4 che IPv6

Aggiungo ho sperimentato con il firewall, provando a fare tutto passo passo, sono giunto alla conclusione che, avendo messo le interfaccie wireguard e lan sullo stesso piano, per openWrt possono comunicare (internamente ad esso) il problema è come poi openWrt si interfaccia alla lan, senza nat dalla vpn non si esce dal router OpenWrt

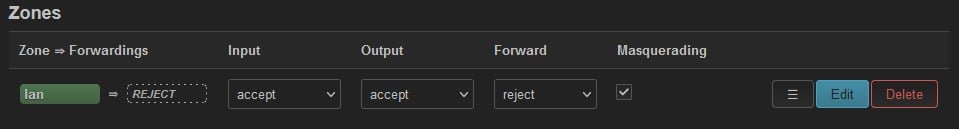

Questa è la configurazione attuale, più base che ho testato e con cui tutto funziona, non mi piace molto l'idea di Nattare verso la Lan, ora provo a ragionarci ancora